Сегодня у многих есть дома Wi-Fi маршрутизатор. Ведь по безпроводке куда проще подключить к интернету и ноутбук, и планшет, и смартфон, коих развелось в каждой семье больше чем людей. И он (маршрутизатор) по сути — врата в информационную вселенную. Читай входная дверь. И от этой двери зависит зайдет ли к вам незваный гость без вашего разрешения. Поэтому очень важно уделить внимание правильной настройке роутера, чтобы ваша беспроводная сеть не была уязвимой.

Думаю не нужно напоминать, что скрытие SSID точки доступа не защищает Вас. Ограничение доступа по MAC адресу не эффективно. Поэтому только современные методы шифрования и сложный пароль.

Зачем шифровать? Кому я нужен? Мне нечего скрывать

Не так страшно если украдут пин-код с кредитной карты и снимут с нее все деньги. Тем более, если кто-то будет сидеть за ваш счет в интернете, зная Wi-Fi пароль. И не так страшно если опубликуют ваши фото с корпоративных вечеринок где вы в неприглядном виде. Куда обидней когда злоумышленники проникнут в ваш компьютер и удалят фотографии как Вы забирали сына из роддома, как он сделал первые шаги и пошел в первый класс. Про бэкапы отдельная тема, их конечно нужно делать… Но репутацию со временем можно восстановить, деньги заработать, а вот дорогие для вас фотографии уже нет. Думаю у каждого есть то, что он не хочет потерять.

Ваш роутер является пограничным устройством между личным и публичным, поэтому настройте его защиту по полной. Тем более это не так сложно.

Технологии и алгоритмы шифрования

Опускаю теорию. Не важно как это работает, главное уметь этим пользоваться.

Технологии защиты беспроводных сетей развивались в следующем хронологическом порядке: WEP , WPA , WPA2 . Также эволюционировали и методы шифрования RC4, TKIP, AES.

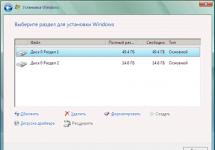

Лучшей с точки зрения безопасности на сегодняшний день является связка WPA2-AES. Именно так и нужно стараться настраивать Wi-Fi. Выглядеть это должно примерно так:

WPA2 является обязательным с 16 марта 2006 года. Но иногда еще можно встретить оборудование его не поддерживающее. В частности если у Вас на компьютере установлена Windows XP без 3-го сервис пака, то WPA2 работать не будет. Поэтому из соображений совместимости на маршрутизаторах можно встретить варианты настроек WPA2-PSK -> AES+TKIP и другой зверинец.

Но если парк девайсов у Вас современный, то лучше использовать WPA2 (WPA2-PSK) -> AES, как самый защищенный вариант на сегодняшний день.

Чем отличаются WPA(WPA2) и WPA-PSK(WPA2-PSK)

Стандартом WPA предусмотрен Расширяемый протокол аутентификации (EAP) как основа для механизма аутентификации пользователей. Непременным условием аутентификации является предъявление пользователем свидетельства (иначе называют мандатом), подтверждающего его право на доступ в сеть. Для этого права пользователь проходит проверку по специальной базе зарегистрированных пользователей. Без аутентификации работа в сети для пользователя будет запрещена. База зарегистрированных пользователей и система проверки в больших сетях как правило расположены на специальном сервере (чаще всего RADIUS).

Упрощённый режим Pre-Shared Key (WPA-PSK, WPA2-PSK) позволяет использовать один пароль, который хранится непосредственно в маршрутизаторе. С одной стороны все упрощается, нет необходимости создавать и сопровождать базу пользователей, с другой стороны все заходят под одним паролем.

В домашних условиях целесообразней использовать WPA2-PSK, то есть упрощенный режим стандарта WPA. Безопасность Wi-Fi от такого упрощения не страдает.

Пароль доступа Wi-Fi

Тут все просто. Пароль к вашей беспроводной точке доступа (роутеру) должен быть более 8 символов и содержать буквы в разном регистре, цифры, знаки препинания. И он никаким боком не должен ассоциироваться с вами. А это значит, что в качестве пароля нельзя использовать даты рождения, ваши имена, номера машин, телефонов и т.п.

Так как сломать в лоб WPA2-AES практически невозможно (была лишь пара случаев смоделированных в лабораторных условиях), то основными методами взлома WPA2 являются атака по словарю и брут-форс (последовательный перебор всех вариантов паролей). Поэтому чем сложней пароль, тем меньше шансов у злоумышленников.

… в СССР на железнодорожных вокзалах получили широкое распространение автоматические камеры хранения. В качестве кодовой комбинации замка использовались одна буква и три цифры. Однако мало кто знает, что первая версия ячеек камеры хранения использовала в качестве кодовой комбинации 4 цифры. Казалось бы какая разница? Ведь количество кодовых комбинаций одинаково — 10000 (десять тысяч). Но как показала практика (особенно Московского Уголовного Розыска), когда человеку предлагалось в качестве пароля к ячейке камеры хранения использовать комбинацию из 4-х цифр, то очень много людей использовало свой год рождения (чтобы не забыть). Чем небезуспешно пользовались злоумышленники. Ведь первые две цифры в дате рождения абсолютного большинства населения страны были известны — 19. Осталось на глазок определить примерный возраст сдающего багаж, а любой из нас это может сделать с точностью +/- 3 года, и в остатке мы получаем (точнее злоумышленники) менее 10 комбинаций для подбора кода доступа к ячейке автоматической камеры хранения…

Самый популярный пароль

Человеческая лень и безответственность берут свое. Вот список самых популярных паролей:

- 123456

- qwerty

- 111111

- 123123

- 1a2b3c

- Дата рождения

- Номер мобильного телефона

Правила безопасности при составлении пароля

- Каждому свое. То есть пароль маршрутизатора не должен совпадать с любым другим Вашим паролем. От почты например. Возьмите себе за правило, у всех аккаунтов свои пароли и они все разные.

- Используйте стойкие пароли, которые нельзя угадать. Например: 2Rk7-kw8Q11vlOp0

У Wi-Fi пароля есть один огромный плюс. Его не надо запоминать. Его можно написать на бумажке и приклеить на дно маршрутизатора.

Гостевая зона Wi-Fi

Если ваш роутер позволяет организовать гостевую зону. То обязательно сделайте это. Естественно защитив ее WPA2 и надежным паролем. И теперь, когда к вам домой придут друзья и попросятся в интернет, вам не придется сообщать им основной пароль. Более того гостевая зона в маршрутизаторах изолирована от основной сети. И любые проблемы с девайсами ваших гостей не повлияют на вашу домашнюю сеть.

Защита в сетях Wi-Fi постоянно совершенствовалась с самого момента появления этой беспроводной технологии. В последнее время она развилась настолько, что почти все современные маршрутизаторы ограждены от возможных атак надежными паролями, сложными методами шифрования, встроенными межсетевыми экранами и множеством других средств защиты от вторжений злоумышленников. Но что произойдёт, если алгоритмы шифрования, до сих пор делавшие Wi-Fi одним из самых защищенных протоколов, окажутся взломанными?

Именно это произошло осенью 2017 года, когда бельгийские исследователи из Лёвенского университета нашли несколько критических уязвимостей в протоколе WPA2 и опубликовали об этом подробный отчет. Протокол WPA2 используется для защиты большинства сетей Wi-Fi в мире и считается самым надежным средством безопасности среди доступных для массового применения.

Содержание

Как защитить свои данные, если Wi-Fi больше не гарантирует безопасность?

То, что WPA был взломан – это тревожная новость, которая затрагивает множество электронных устройств, однако в ней нет оснований для тревоги.

По сути, исследователи нашли уязвимость в протоколе Wi-Fi, которая делает беспроводной трафик потенциально доступным для прослушивания злоумышленниками. Иными словами, любой желающий может использовать этот изъян в сетевой безопасности, чтобы подсмотреть за чужими действиями в интернете, украсть номера кредитных карт, пароли, перехватить сообщения в мессенджерах и т.д.

К счастью, производители многих гаджетов уже успели улучшить и доработать свои устройства, устранив найденную уязвимость. И кроме того WPA2 – далеко не единственная стена защиты между хакером и персональными данными пользователей.

Чтобы взломать чужой Wi-Fi, злоумышленнику, во-первых, нужно расположить свою принимающую антенну в пределах действия радиоканала, а во-вторых, большая часть информации в интернете передаётся в уже зашифрованном виде, и хакер в любом случае не сможет её прочитать.

Протокол https, на котором работает большинство веб-серверов, добавляет соединению дополнительный уровень защиты, так же как и использование сервисов VPN.

Именно поэтому всегда нужно помнить о значке замка в адресной строке браузера. Если там не отображается маленький навесной замок, это значит, что сайт не использует протокол https, и вся информация, вводимая в формы, включая пароли, может быть доступна третьим лицам.

Именно поэтому перед тем, как отправить куда-то свой домашний адрес или данные платежа, всегда нужно убедиться, что в адресной строке есть замок.

Все ведущие разработчики программного обеспечения почти сразу после новости об уязвимости протокола Wi-Fi выпустили соответствующие патчи для своих продуктов. Например, Microsoft выпустил обновление для Windows в октябре 2017 года. Apple также исправил свои операционные системы macOS и iOS примерно в то же время.

Google выпустил обновление для Android в ноябре, поэтому каждому владельцу устройств с этой платформой нужно ознакомиться с разделом About в настройках телефона или планшета, чтобы узнать, когда было последнее обновление системы безопасности. Если оно выполнялось до ноября, и на телефоне установлен Android 6 или более ранняя версия ОС, то тогда необходимо сделать обновление.

Какой стандарт безопасности беспроводного соединения следует предпочесть?

Беспроводные маршрутизаторы могут использовать большой набор различных протоколов для шифрования данных. Вот три основных стандарта, с которыми работает большинство домашних и офисных маршрутизаторов:

1. Wired Equivalent Privacy (WEP) : этот протокол был введен в 1997 году сразу после разработки стандарта 802.11 Wi-Fi; в настоящее время WEP считается небезопасным и уже с 2003 его заменяет технология защиты информации WPA с методом шифрования TKIP.

2. Протокол Integrity Key Temporal Key (TKIP) . Этот стандарт также является устаревшим и постепенно выходит из использования. Но в отличие от WEP его по-прежнему можно встретить в прошивках многих моделей современного оборудования.

3. Advanced Encryption Standard (AES) . Этот стандарт был введен сразу после TKIP в 2004 году вместе с обновленной и улучшенной системой сертификации соединений WPA2. Маршрутизаторам, работающим именно с этой технологией нужно отдавать предпочтение при выборе нового сетевого оборудования. Гаджеты, подключаемые к беспроводной сети, также должны поддерживать AES, чтобы нормально взаимодействовать с такими маршрутизаторами. Несмотря на уязвимость, о которой говорилось выше, WPA2 по-прежнему считается лучшим методом защиты Wi-Fi. В настоящее время производители маршрутизаторов и интернет-провайдеры обычно используют WPA2 как стандарт; некоторые из них используют комбинацию WPA2 и WPA, чтобы сделать возможной работу с самым широким набором беспроводных гаджетов.

В технической документации к маршрутизаторам также иногда можно встретить буквы PSK, которые означают Pre-Shared-Key или Personal Shared Key. Когда есть выбор, всегда лучше отдать предпочтение моделям с WPA2-PSK (AES) вместо WPA2-PSK (TKIP), но если некоторые старые гаджеты не могут подключиться к роутеру, тогда можно остановиться и на WPA2-PSK (TKIP). Технология TKIP использует современный метод шифрования WPA2, оставляя старым устройствам, зависящим от TKIP, возможность подключаться к беспроводным маршрутизаторам.

Как обезопасить свой Wi-Fi

Отключение WPS

WPS расшифровывается как Wi-Fi Protected Setup, это стандарт и одновременно протокол, который был создан, чтобы сделать настройку беспроводных соединений проще. Несмотря на свою практичность и функциональность, это решение содержит серьёзный изъян: восьмизначный PIN-код, состоящий только из цифр, легко сломать методом примитивного подбора, и это создаёт удобную отправную точку для хакеров, желающих завладеть чужим Wi-Fi.

Что бы узнать, использует или нет беспроводной маршрутизатор протокол WPS, нужно повнимательней рассмотреть коробку, в которой он поставляется: поддержка WPS отмечается наличием особого логотипа на упаковке и отдельной физической кнопкой на корпусе устройства. С точки зрения защиты от взлома этот протокол лучше отключить и никогда им не пользоваться.

После того, как удалось успешно войти в панель с помощью родного пароля, установленного производителем или полученного от провайдера интернет-услуг, можно увидеть раздел изменения администраторского логина или пароля. Множество маршрутизаторов поставляются с примитивными паролями и логинами вроде ‘admin’ и ‘password’, которые, естественно, нужно сменить на нормальные. Сложный пароль сделает взлом маршрутизатора и доступ к его администраторской панели практически невозможным для посторонних лиц.

19.10.16 63 735 0

Почему широта души может стоить вам денег

Евгений не поставил пароль на вайфай в своей квартире. Зачем заморачиваться? Пароль можно забыть. А то, что соседи могут пользоваться, - не жалко, всё равно интернет безлимитный. Так думает Евгений, и он крупно ошибается.

Николай Кругликов

юный хакер

Разберемся, почему открытый интернет дома - плохая идея и чем это может вам грозить.

Прослушивание

Точки доступа без пароля еще называют открытыми, и дело тут не только в пароле. В таких точках данные по вайфаю передаются без шифрования, в открытом виде. Поскольку вайфай - те же радиоволны, перехватить трафик очень легко: достаточно настроить антенну на нужную частоту и вы услышите всё, что передается между роутером и компьютером. Без пароля на роутере вы просто транслируете на всю округу, что вы сейчас делаете в интернете.

Если вы сидите на порносайте, любой ваш сосед сможет узнать, какой именно ролик вы смотрите. Если отправляете письмо, с большой вероятностью его можно будет перехватить в момент отправки. Если у вас «Вконтакте» без шифрования, то любой сосед сможет прочитать ваши личные сообщения.

Вайфай без пароля легко прослушать

Как защититься

Нужно поставить пароль на вайфай. Конечно, соединения с некоторыми сайтами шифруются с помощью HTTPS, а еще можно включить VPN, и всё же гораздо надежнее защитить сразу весь канал связи.

Упражнение: ставим пароль на вайфай

- Откройте браузер и введите в адресную строку цифры 192.168.0.1. Если ничего не произошло, попробуйте 192.168.1.1 и 10.0.0.1. Появится окошко с полями для логина и пароля.

- Введите логин admin и пароль admin. Если не подошли - посмотрите стандартный пароль в инструкции к роутеру. Скорее всего, это что-то простое. Иногда логин и пароль написаны прямо на корпусе роутера.

- Найдите на странице ссылку с надписью Wi-Fi или Wireless. Откроется экран, где можно поменять пароль.

Если ничего не получается, вызовите мастера. Задача мастеру - запаролить ваш вайфай.

Установите для вайфая пароль длиной не менее десяти символов из цифр и букв. Пароль 12345678 - то же, что отсутствие пароля.

Все инструкции рассчитаны на домашний роутер. На работе или в кафе они вряд ли сработают, потому что сетевые администраторы отключают доступ к настройкам роутера для посторонних

Возможно, в настройках будет несколько вариантов шифрования. В каждом роутере разный набор опций, поэтому выберите вариант, наиболее похожий на WPA2-PSK (AES). Это самый надежный на сегодняшний день протокол шифрования. В сочетании с хорошим паролем он даст вам максимальную возможную защиту.

Надежный протокол шифрования - это важно. Плохой протокол, как и плохой пароль, облегчает взлом. Например, устаревший протокол WEP можно взломать за несколько часов.

Выбор алгоритма шифрования в настройках роутера. WPA2-PSK - лучший вариант из этого набора

Убедитесь, что у вас выключен WPS. Эта технология позволяет подключаться к роутеру по пину из восьми цифр. К сожалению, после массового внедрения WPS выяснилось, что он крайне небезопасен: нужно всего 10 часов, чтобы взломать соединение даже с самым надежным протоколом. Настройки WPS где-то там же, где и настройки вайфая.

Манипуляции с настройками роутера

Когда хакеры подключаются к вашему вайфаю, они получают доступ к панели управления роутером и могут перенастроить его на свой лад. Чтобы влезть в ваш роутер, достаточно просто подключиться к вайфаю - находиться в квартире необязательно. Какой-нибудь пакостный школьник может ковыряться в настройках вашего роутера прямо сейчас.

Обычно попасть в настройки роутера не так просто: нужно ввести логин и пароль. Но у большинства людей на роутере стоят стандартные логин и пароль - admin / admin. Если вы не меняли эту настройку специально, велика вероятность, что любой хакер сможет влезть в роутер.

Получив доступ к панели управления, хакеры легко проведут атаку посредника: сделают так, чтобы между вами и сайтом стоял зловредный сервис, который ворует пароли. Например, по адресу tinkoff.ru будет открываться не настоящий, а поддельный сайт, который будет отправлять им всё, что вы вводите. Вы даже не узнаете, что попали на зловредный сервис: он будет выглядеть в точности как настоящий интернет-банк и даже пустит вас по вашему логину и паролю. Но при этом логин и пароль окажутся у хакеров.

Роутер со стандартными настройками легко перенаправить на поддельный сайт

Как защититься

Смените в настройках роутера стандартный пароль администратора на свой. Он должен быть не менее надежным, чем пароль от вайфая, и при этом должен быть другим.

Удаленный доступ

Хакеры редко интересуются конкретно вами, если вы не топ-менеджер крупной компании. Чаще обычные люди попадают под автоматизированные атаки, когда хакерская программа ищет потенциальных жертв и пытается применить стандартный алгоритм взлома.

В некоторых роутерах есть возможность подключаться к веб-интерфейсу из внешней сети - то есть зайти в настройки роутера можно из любого места, где есть интернет, а не только из дома.

Это значит, что на ваш роутер могут напасть не только пакостливые школьники. Атака может происходить не целенаправлено: просто какой-нибудь хакер в Перу сканирует определенный диапазон адресов на предмет открытых роутеров. Его программа видит ваш роутер. Подключается. Хакер даже не знает, кто вы и где вы - он просто настраивает переадресацию и возвращается к своим делам. И в его хакерскую программу падает ваш логин от Фейсбука, например.

Убедиться, что у вас есть безопасное и надежное Wi-Fi соединение, довольно легко и не будет стоить вам ничего, кроме небольшого количества времени. Используйте следующие полезные советы от некоммерческой организации Wi-Fi Alliance, которые мы рассмотрим в данном обзоре.

Безопасность домашней сети : Многие, кто покупают беспроводные роутеры (маршрутизаторы) не осознают, что их сеть остается открытой, пока вы не включите функции безопасности - это означает, что любой в зоне действия вашей беспроводной сети может получить доступ к Wi-Fi сигналу и подключить свое устройство.

Включите функции безопасности вашей сети и рассмотрите возможность установки фаервола . В настройках роутера вы можете скрыть SSID, включить шифрование и выбрать методы проверки подлинности (рекомендуется WPA2) при подключении беспроводных устройств.

: бесплатные общественные точки доступа Wi-Fi по своей природе являются "открытыми" и предоставляют соединение в незашифрованном виде.

Чтобы снизить воздействие нежелательных рисков:

Убедитесь, что вы подключаетесь к проверенной точке доступа - те, которые требуют пароля больше защищены, чем те, которые этого не делают.

Используйте виртуальные частные сети или VPN, которые используют частную защищенную сеть для связи вашего компьютера с публичной сетью. VPN может быть предоставлен вашим работодателем, или вы можете подписаться на данную услугу (например, CyberGhost VPN или Comodo TrustConnect ).

Посещение веб-сайтов в интернете и отправка электронной почты – действия, которые не предоставляют серьезного риска, но не рекомендуется в сетях общественного доступа, например, использовать интернет-банкинг или оплачивать онлайн с помощью банковской карт.

Настройте параметры подтверждения соединения : многие устройства автоматически подключатся к любой доступной беспроводной WI-Fi сети. Чтобы контролировать данные процессы, просто настройте ваше устройство не подключаться автоматически к открытой сети без вашего согласия.

Отключите общий доступ : ваш ноутбук или другое устройство с активным Wi-Fi может автоматически открыть общий доступ в системе и возможность соединения с другими устройствами. Файлы и принтеры могут быть общими в рабочих и домашних сетях, но вы должны избегать этого в общественных сетях.

Установите антивирус : При подключении дома или на работе, можно с уверенностью предположить, что другие компьютеры в этих сетях защищены от вирусов. При использовании публичных точек доступа Wi-Fi у вас не будет такой уверенности, что делает еще более важным установку антивирусной программы .

Используйте персональный фаервол : При подключении к публичной точке доступа Wi-Fi, вы присоединяетесь к сети с другими неизвестными компьютерами, которые только увеличивают воздействие нежелательных рисков. Чтобы защитить себя, установите персональный фаервол (брандмауэр), который легко настраивается и в некоторых случаях предоставляется бесплатно, или используйте комплексные антивирусы .

Используйте сертифицированные Wi-Fi-устройства

: Wi-Fi устройства лучше работают вместе, если они имеют сертификат Wi-Fi CERTIFIED от Wi-Fi Alliance. Wi-Fi CERTIFIED продукты требуют WPA2 - самый современный стандарт безопасности в отрасли. , чтобы убедиться, что они сертифицированы.

Используйте сертифицированные Wi-Fi-устройства

: Wi-Fi устройства лучше работают вместе, если они имеют сертификат Wi-Fi CERTIFIED от Wi-Fi Alliance. Wi-Fi CERTIFIED продукты требуют WPA2 - самый современный стандарт безопасности в отрасли. , чтобы убедиться, что они сертифицированы.

Нашли опечатку? Выделите и нажмите Ctrl + Enter

После всех проведенных настроек вы уже можете пользоваться сетью Wi Fi у себя дома. Но для достижения максимальной безопасности такого соединения с интернетом (исключения входа посторонних пользователей в сеть Wi Fi) нужно произвести дополнительные настройки вашего роутера.

Фильтрация по Мac адресам

Первый способ защиты вашей сети это фильтрация по mac адресам. Mac адрес имеет каждое устройство, и он для каждого такого устройства свой. Например, у компьютера его Мac-адрес можно посмотреть здесь: Пуск ⇒ Панель управления ⇒ Сеть интернет ⇒ Центр управления сетями ⇒ Изменение параметров адаптера и находим беспроводное соединение, которое вы создали для роутера.

Кликните два раза по значку этого соединения и в открывшемся окне нажимаете на «сведения». И вот там вы и увидите запись «физический адрес» вот это и есть mac адрес .

Именно этот адрес и нужно ввести в роутере для настройки безопасности. Для этого заходите в админ часть роутера, выберете раздел «беспроводная сеть». И в этом разделе ищете пункт «Фильтр MAC-адресов» .

Здесь вводите ваш Mac адрес и выбираете режим фильтрации «принимать».

Так можно добавить адреса всех компьютерных устройств, которые, по вашему мнению, должны иметь доступ в вашу сеть Wi-Fi. После этого нажимаете «применить» и ждете перезагрузки роутера уже с новыми параметрами.

Скрытие имени сети

Каждое устройство с Wi Fi может видеть, какие сети доступны сейчас в этой точке доступа. Что бы вашу сеть никто не видел нужно скрыть её имя (SSID) и его не будет видно в списке доступных сетей, но вы запомните это имя, поэтому вы всегда сможете подключиться к этой сети.

В разделе «Беспроводные сети» на вкладке «общие» можно внести изменения в ваш SSID. Там есть пункт «скрыть SSID», выбираете «Yes» и нажимаете применить для сохранения настроек.

После этого страница настроек может стать недоступной. Для возврата в настройки нужно подключиться к сети Wi Fi уже с новыми настройками безопасности.

Теперь на устройствах с Wi Fi ваша сеть будет обозначена как «другие сети». Вы выбираете эту именно сеть, когда хотите подключиться к Wi Fi, и вам будет предложено ввести имя сети, потому что вы его скрыли в настройках роутера. Это имя знаете только вы и кому вы его сказали, поэтому вы вводите имя сети. Дальше от вас потребуется ввести ключ безопасности (пароль), который вы так же задавали в настройках роутера.

После этого компьютер подключается к Wi Fi и вам нужно обновить в браузере страницу с настройками для повторного входа.

Настройка брандмауэра

Выбрав пункт меню «Брандмауэр» вы попадете в окно настройки этого брандмауэра. Здесь в первую очередь вы включаете его. По-другому он еще называется Firewall и служит для защиты от нежелательных подключений с интернетом. После этого нажимаете применить.

Время работы

Так же в настройках для большей безопасности можно настроить разрешенное время работы роутера. Это можно сделать если вы точно знаете, что в какое то время вы не будете выходить в интернет. Например, вы будете на работе или спать и т.д. Это можно сделать в разделе «Беспроводная сеть» во вкладке «профессионально». Там можно выбрать и дни работы и время.

Фильтрация по IP адресам

По умолчанию в настройках роутера выставлено, что он автоматически раздает IP адреса всем, кто будет подключаться к сети Wi-Fi. Для настройки разрешения работы только определенным IP адресам нужно зайти в раздел «ЛВС». Там вы выбираете пункт “DHCP сервер”.

Если DHCP-сервер включен, то это означает, что роутер автоматически раздает IP адреса. Для этого еще указывается диапазон возможных IP адресов. По этому диапазону (по разнице последних из четырех групп цифр в IP адресе) можно узнать, сколько возможно подключить устройств. Например, если начальный адрес заканчивается на «2», а конечный адрес заканчивается на «254», то возможно одновременное подключение 253 устройств.

Для включения фильтрации по IP адресам нужно отключить DNS сервер, что будет означать отсутствие автоматической раздачи IP адресов подключаемым устройствам. После этого вам нужно вручную назначить IP адреса каждому устройству. Нужно от каждого устройства ввести MAC адрес и назначить ему свой IP адрес такого вида «192.168.1.*» и вместо знака «*» любое число от 1 до 254. После каждого ввода нового устройства нажимаете «добавить».

После того как вы добавите так все свои устройства, нужно на каждом устройстве в настройках прописать его IP адрес.

Прописываете назначенный в роутере IP адрес, маска подсети стандартная «255.255.255.0», а основной шлюз это IP адрес роутера. Для того что бы его посмотреть переходите в окне настроек роутера в раздел «Карта сети».

Когда все данные введены в настройках устройства, нажимаете «ОК».

В разделе «ЛВС» роутера так же нажимаете «применить» и он перезагрузится с новыми настройками по фильтрации IP адресов. При таких настройках у каждого устройства будет только один его IP адрес. Тогда никакое другое устройство не подключиться пока вы не назначите ему IP адрес в настройках роутера или пока не включите снова службу DNS сервера для автоматической раздачи адресов. Но тогда и в каждом устройстве нужно вернуть настройки в автоматическое получение своего адреса.

Настройка компьютера

Остальные настройки по безопасности сети Wi Fi касаются компьютера. Находите, как и раньше в настройках пункт «Беспроводное сетевое соединение» и кликнете по нему два раза. В открывшемся окне выбираете «Свойства беспроводной сети».

Там будут три настройки:

- Подключаться автоматически, если сеть в радиусе действия

- Подключаться к более подходящей сети, если она есть

- Подключаться, даже если сеть не ведет вещание своего имени (SSID)

Для большей безопасности лучше снять все галочки и тогда для подключения к Wi Fi нужно каждый раз вводить имя сети, которое знаете только вы. Тогда никто без вас не подключиться к сети с этого компьютера. Но можно и оставить отмеченным первый пункт, если вы не хотите каждый раз вводить данные. Но никогда не оставляйте отмеченным второй пункт, потому что тогда возможно подключение к чужой сети, если она никак не защищена. А с чужого компьютера можно и вирусов набрать.

Заключение

Все настройки безопасности не являются обязательными и каждый на свое усмотрение их применяет. Главное что бы работал Wi Fi и часто достаточным является настройка логина и пароля. В устройствах с Wi Fi вы можете увидеть несколько сетей, особенно много их будет в многоквартирных домах, но вы подключаетесь именно к своей, имя которой вы указывали в настройках роутера. Для того что бы подключиться или отключиться от сети нужно просто нажать на её имя в списке сетей. Этот список доступен справа внизу на рабочем столе (рядом с часами) компьютера под вот таким значком.